MS가 이상해지면서 SANDBOX를 만든 이유도 까먹은 모양인데, Smart App Control(이하 SAC) 등 모든 보안옵션이 최대로 켜져있어서 뭔가 찜찜한 프로그램을 SANDBOX내에 설치해볼 수가 없다. 그럼 호스트 OS에서 그런 걸 깔라는 얘기인가? 아니 호스트 OS가 혹시라도 망가질까봐 찜찜한 걸 SANDBOX에서 테스트해보는 것 아니겠나. ㅡㅅ-);

그런고로 SAC를 꺼야하는데, SANDBOX내 Windows11에는 보안 옵션이 삭제되어있어 사용자가 바로 컨트롤 할 수가 없다.

그래서 Command창이나 PowerShell에서 SAC를 꺼야한다.

준비 : C:드라이브에 적당히 다음 스크립트 파일을 생성해둔다. 일단 내 경우는 C:\SandboxScripts 에 설치.

Disable-SAC.cmd

@echo offtitle Windows Sandbox - Smart App Control Disabler (Administrator)echo.echo =============================================echo Turning off Smart App Control (SAC)... (Administrator privileges)echo.reg add "HKLM\SYSTEM\CurrentControlSet\Control\CI\Policy" /v VerifiedAndReputablePolicyState /t REG_DWORD /d 0 /fif errorlevel 1 ( echo Registry change failed (check permissions)) else ( echo Registry value changed successfully (0))echo.echo Applying policy...CiTool.exe -recho.echo =============================================echo Operation completed!echo This window will close automatically in 3 seconds...timeout /t 3 /nobreak > nul

다음은 데스크탑 적당한 곳에 SANDBOX를 실행시킬 WSB파일을 생성해둔다

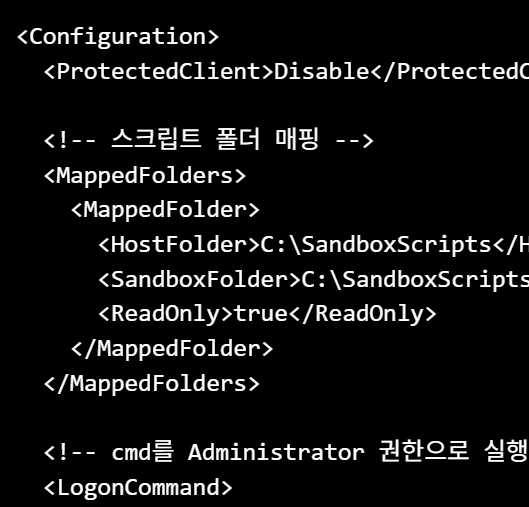

Sandbox-NoSecurity.wsb

<Configuration> <ProtectedClient>Disable</ProtectedClient> <!-- 스크립트 폴더 매핑 --> <MappedFolders> <MappedFolder> <HostFolder>C:\SandboxScripts</HostFolder> <SandboxFolder>C:\SandboxScripts</SandboxFolder> <ReadOnly>true</ReadOnly> </MappedFolder> </MappedFolders> <!-- cmd를 Administrator 권한으로 실행 → Disable-SAC.cmd 자동 실행 --> <LogonCommand> <Command>powershell.exe -NoProfile -ExecutionPolicy Bypass -Command "Start-Process cmd.exe -Verb RunAs -ArgumentList '/c C:\SandboxScripts\Disable-SAC.cmd'"</Command> </LogonCommand></Configuration>

위와 같이 해서 WSB파일로 SANDBOX를 실행시키면, SAC 기능이 꺼진다.

댓글 남기기